Tiempo de lectura: 16 minutos (7)

Presentación estratégica de la seguridad transversal, distribuida en capas y descentralizada, como factor clave de defensa contra el impacto de una intrusión o del uso indebido.

______________

La seguridad del siglo XXI debe ser transversal, en capas, distribuida y con cierto grado de descentralización, donde el diseño arquitectónico y el diseño de las infraestructuras sean la primera linea de defensa.

______________

Visión estratégica NODUMLAPS presentada por primera vez.

Lugar: Asamblea del Comité de Normalización UNE CTN 108 / 21 de noviembre de 2017 / Sede CajaMar en Valencia.

Motivación y oportunidad, dos aspectos claves en la prevención del delito. Compartir en X

Vaya por delante.

Para comprender el cambio de paradigma en el modelo actual de sistemas de seguridad, se hace necesario reflexionar previamente sobre algunas claves que desgrano a continuación. Consideraciones que nos obligan a un esfuerzo cognitivo importante porque nos sacan fuera de nuestra zona de confort y, además, lo hacen impactando de forma brusca contra algunas de las creencias asumidas durante los últimos años como mantras inamovibles.

Esta es la visión que les propongo,

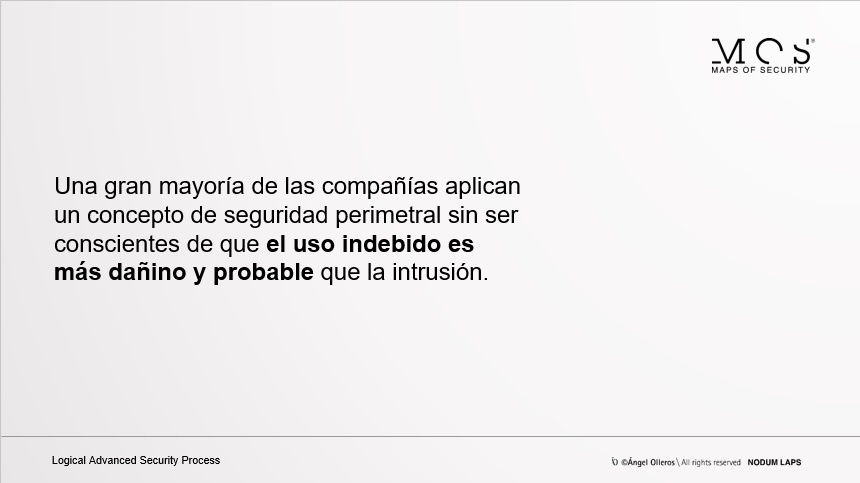

Diferencia entre intrusión y uso indebido

La intrusión y el uso indebido son riesgos bien distintos que a menudo se confunden y por lo tanto, tienden a ser tratados de la misma forma, aplicando tratamientos similares, cuando en buena lógica, cada uno requiere de su propia solución. Existe una gran diferencia entre las personas agresoras (internas – externas) y por ende, en su coste de oportunidad para cometer el delito.

En principio, si aprendemos a combinar perfiles y coste de oportunidad, estaremos más cerca de acertar con el tratamiento mas adecuado.

Seguridad transversal en capas de seguridad

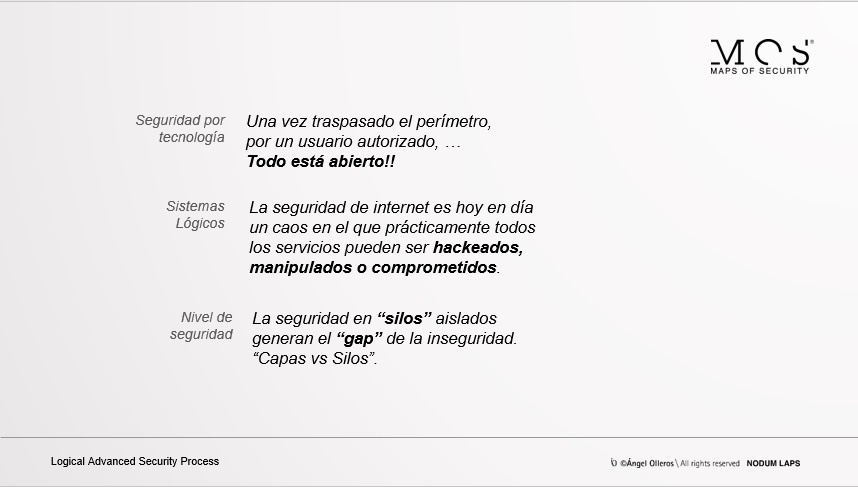

Ya se empieza a hablar de la transversalidad de la seguridad y de no crear «silos» (es un buen comienzo).

Pero aún debemos profundizar en el entendimiento de lo que significa la transversalidad, porque ser transversal no significa acumular más sistemas en linea vertical.

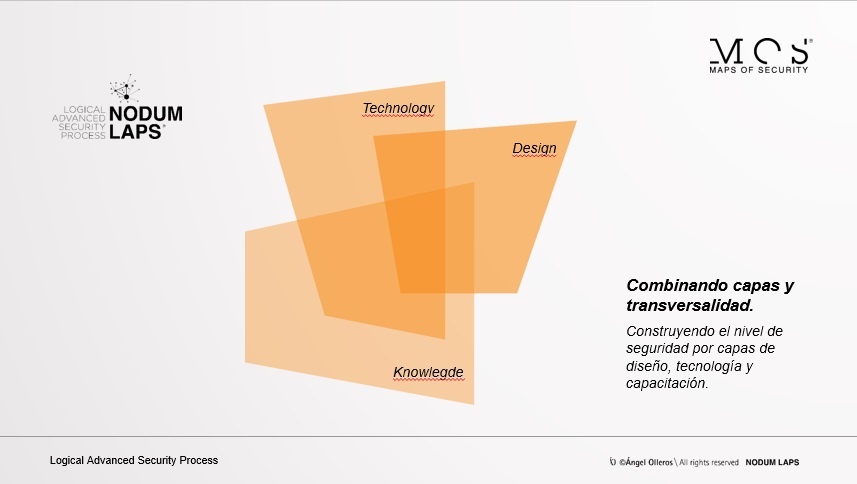

Transversal si y en capas también. La seguridad por capas ya se aplica en sistemas informáticos desde hace años y tiene la misión de ejercer una defensa en profundidad, combinando características técnicas, tecnologías, diseño, protocolos y aplicación para reducir riesgos y aumentar defensas ante diferentes tipologías de ataque y ante las posibilidades de fallas.

Las capas de los sistemas de seguridad deben mantener una secuencia concreta (un orden), deben tener su protagonismo y deben combinar diferentes tecnologías para aumentar la dificultad del agresor. Deben además velar por reducir todo lo innecesario, ya sean, características técnicas, funcionalidades, software y/o servicios. No se trata de únicamente combinar y acumular productos y software, esto sería más de lo mismo, sería como el coche de Homer Simpsom, «lleno de cacharros sin orden, ni concierto».

______________

#NodumLaps engloba las capas del nivel de seguridad «cosiendo»:

Seguridad por diseño + Seguridad por tecnología + Seguridad por capacitación.

______________

En la seguridad corporativa así como en instalaciones de infraestructuras críticas, lo más habitual es encontrarse con mega sistemas integrados y supuestamente convergentes, pero que únicamente han considerado la seguridad por tecnología, y además de forma incompleta, porque se han olvidado de que la seguridad por tecnología también engloba una parte física y una alta dosis de capacitación. También se han olvidado del enfoque From to zoom out to zoom in. Es decir, que en la práctica, han diseñado un sistema totalmente vertical pero cargado de cacharros electrónicos.

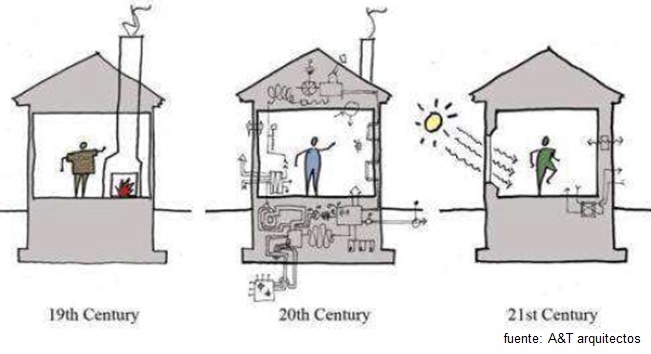

Similitud con la solución de la eficiencia energética.

Es algo similar a lo que ya nos ha ocurrido con la eficiencia energética en la construcción. Durante décadas hemos agujereado las viviendas con cacharros de todo tipo para mejorar el confort, sin darnos cuenta de que aumentábamos el problema y el coste, sin caer en la cuenta de que la solución estaba en la envolvente, en el diseño y en la capacitación de los instaladores.

Una instalación atiborrada de cacharros electrónicos, es seguro que es costosa de mantener, difícil de manejar, compleja de actualizar, con alta obsolescencia o perecedera y con un alto porcentaje de probabilidad de fallas. Si es más o menos segura, eso estará por ver.

Ante la pregunta ¿Cuál es el sistema más seguro? yo siempre contesto igual; El sistema más seguro es el que más se usa, aquél que no molesta, el que se mantiene en el tiempo.

Nivel de seguridad distribuido y descentralizado

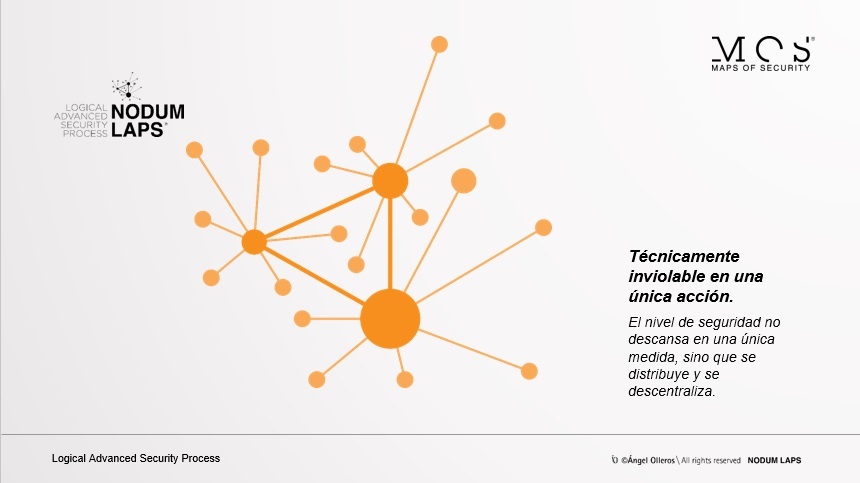

Técnicamente inviolable en una única acción agresora (objetivo).

Otra clave en el cambio de paradigma está en la distribución y descentralización del nivel de seguridad, haciéndolo técnicamente inviolable en una única acción, ya sea malintencionada o accidental.

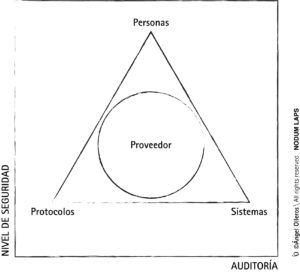

La metodología NodumLaps propone que el nivel de seguridad no descanse en una única medida técnica, sino que se distribuya entre las capas de la seguridad y englobe a sistemas-protocolos-personas, tanto en la instalación como en el proveedor estratégico.

______________

Capas de seguridad.

Sistemas-Protocolos-Personas.

Diseño-detección anticipada-resistencia física-detección y comunicación-protección interior del core-procedimientos-capacitación del VS-auditoría del proveedor-auditoría de la instalación.

______________

¿Por qué olvidamos el commisionning y la capacitación?

Muy pocas empresas destinan presupuesto a comisionar la correcta instalación, ni la puesta en marcha. Mucho menos a comprobar que lo instalado es acorde con el proyecto licitado. Tampoco le destinan recursos a comprobar, ni a fomentar la capacitación de los gestores y vigilantes que manejarán los sistemas a partir de ahora.

Todo se basa en las características técnicas de los productos (según sus catálogos comerciales). En definitiva, se ha olvidado que el mayor porcentaje de eficiencia en seguridad anida en la suma de; protocolos-instalación-capacitación.

______________

La integración de sistemas es el gran mantra del sector de la seguridad.

Llevamos décadas en un pensamiento circular, sin capacidad crítica, como si nos hubiera engullido un torbellino muy potente del que no podemos escapar.

Términos como «la convergencia de la seguridad» o «la integración de sistemas», nos rodean y se presentan como el único principio válido de los sistemas de seguridad profesionales. No se da ninguna oportunidad a los nuevos enfoques para reducir los nuevos y mas que evidentes riesgos del ciberataque, de las fallas de los equipos hiperconectados, de la dificultad de actualización, de la complejidad de uso, de las instalaciones sobre saturadas de cacharros y de la falta de capacitación absolutamente generalizada.

Uno de los grandes objetivos en el diseño de un sistema de seguridad es reducir las posibilidades de ataque y fallas. Una de las grandes cuestiones a abordar es si la «integración total» de subsistemas, de diferentes fabricantes y condiciones, reduce o aumenta las posibilidades de ataques y fallos.

Otro problema añadido es que nos cargamos de razones para defender un modelo de integración convergente o transversal que en realidad, cuando se aplica, es un modelo totalmente vertical, diseñado en modo «silos».

______________

Ejemplos de la actual integración «vertical» de sistemas.

Miles de Terabites en imágenes grabadas, cientos de miles de señales pero el agresor ha entrado, nos ha robado, ha escapado y aún no le hemos, ni identificado, ni por supuesto, detenido.

Un intruso accede al sistema con las claves de un propietario que no está físicamente dentro de las instalaciones ergo, la integración del sistema de intrusión CAS, no se comunica con la red IT.

Un sistema integrado con vídeo vigilancia, detectores de intrusión y control de acceso con biometría en el perímetro pero con llaves mecánicas que acceden libremente a los archivos, puestos de ordenador, rack de comunicaciones, cuartos técnicos y despachos, en el interior del propio edificio.

Sistemas de intrusión, detección y comunicación integrados en una plataforma superior que después de 3 años con actualizaciones individualizadas, han dejado de ser tan operativos como eran en su primera concepción, generando preocupantes GAP´s.

______________

Recuperemos la sencillez y el sentido común.

Desde el punto de vista de la ejecución de un proyecto, tampoco me convencen los sistemas hiper integrados (aunque si interoperables, esto es otro concepto) y abogo por soluciones más comedidas y afines.

Cada vez confío más en los «microproyectos» dentro de un gran proyecto. Los problemas de las grandes integraciones son un gran handicap, siempre aparecen en el camino y siempre son diferentes. En mi opinión, la seguridad también es sencillez, rapidez de implantación y coste bajo de actualización para que el nivel se mantenga con el paso del tiempo sin que «el ahorrar» destroce al sistema.

Reitero; las características técnicas son una pequeña parte, comparado con el resto de consideraciones para diseñar un sistema de seguridad, eficiente y eficaz.

Si partimos del concepto de seguridad de Apple o Android ¿Qué es más eficaz o más recomendable, un sistema especializado y cerrado o una integración de sistemas con estándares abiertos?

______________

¿Por qué olvidamos la usabilidad?

______________

¿Has evaluado el coste económico y cognitivo del mantenimiento?

¿Tienes y tendrás presupuesto y a las personas adecuadas para el idóneo mantenimiento de “todo” el sistema con “todas” sus funcionalidades y durante “toda” su vida útil?

______________

A veces, «menos es más»

______________

La descentralización de sistemas ejerce de cortafuegos natural contra el ciberataque.

La distribución del riesgo, la «estudiada» descentralización de sistemas y el equilibrio de medidas técnicas son la nueva realidad en las instalaciones de seguridad. Unos tardarán más tiempo que otros pero todos abrazaremos este cambio de paradigma.

La descentralización no es el lobo que viene a comernos, no significa desconexión total e inoperancia, no significa cada uno por su lado.

Un cierto grado de descentralización es beneficioso por muchas razones. Permite nuevas formas de crear cortafuegos naturales y físicos que impidan agresiones en remoto, «cortan caminos». Se trata de recuperar estrategias de hacerlo fácil y sencillo. Volver a diseñar sistemas muy especializados aunque sea a costa de que sean cerrados a la moda de la «integración total» de las ultimas décadas (aunque abiertos a permitir cierto grado de interoperabilidad).

Básicamente, no concentrar todo en un único sitio o sistema (descentralizar), evita el ataque global en remoto con una única acción, reduce el impacto-daño y distribuye el nivel de seguridad único, en varios. En economía se le llama diversificación y parece que funciona.

Es evidente que obliga a replantear mantras, paradigmas y zonas de confort. En mi opinión, no existe un problema técnico para el cambio, sino un problema cognitivo de las personas que deciden.

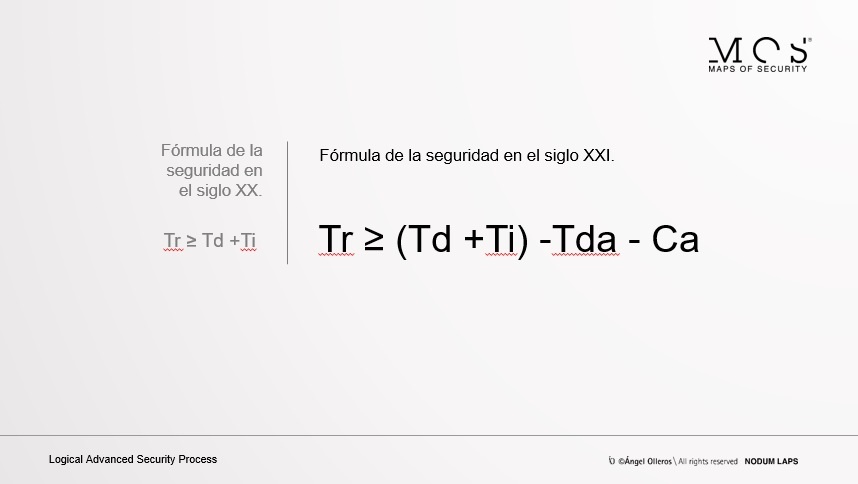

Fórmula de la seguridad del siglo XXI

En el siglo pasado, se establecía que el tiempo de resistencia física debe ser igual o superior al tiempo de detección + el tiempo de intervención (Tr =>Td +Ti). En nuestro siglo, la detección anticipada del ataque -Tda- y la capacitación -Ca-, juegan un papel estratégico en la prevención del delito. Suman o restan, según se combinen o se olviden.

Pensamiento de muchos responsables de seguridad y CEO´s:

Miles de euros invertidos en sistemas de seguridad, mal concebidos, deficientemente instalados, pésimamente mantenidos y, explotados de forma ineficaz por los gestores y vigilantes de seguridad.

NodumLaps trabaja bajo la fórmula de la seguridad del siglo XXI.

Capacitación con cursos fast security

Es un clamor popular. La estrategia de paquetización de la formación, en cursos online económicos, fáciles y rápidos, ha dejado mucho dinero a unos pocos y un inmenso parque de profesionales poco preparados para realizar una actividad.

Mientras no entendamos que la capacitación de las personas debe pasar a ser una prioridad, podremos diseñar lo que queramos, que seguirá siendo ineficaz e ineficiente.

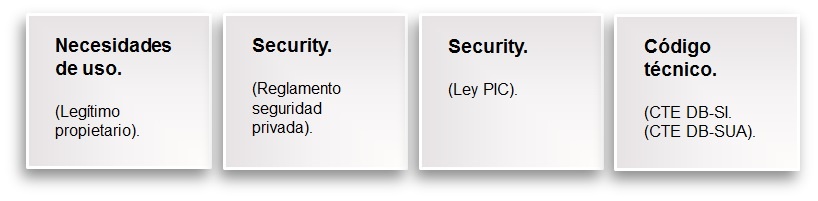

Normativas verticales y legislación transversal, otro problema añadido

Quizás nadie se ha parado a pensar que mientras los propietarios de las instalaciones necesitan transversalidad, al igual que la legislación, las normativas que tenemos en seguridad privada son absolutamente verticales. Es decir, que la sociedad requiere soluciones y las normas solo indican test y características de productos.

No tenemos normas transversales con niveles de seguridad contra el delito para construir una vivienda, ni un colegio, ni un establecimiento, hospitales, ni por supuesto, para acometer un proyecto de infraestructuras críticas.

Y no solo eso, además tenemos que hacer malabarismos para comprender y ejecutar las diferentes obligaciones que pueden coincidir en una misma puerta.

Algo parecido ocurre en las grandes compañías con la nueva directiva NIS; Normativa española de Ciberseguridad + Ley PIC. + Directiva NIS + Ley LOPD + Reglamento de Seguridad Privada RSP.

Uff, se avecinan nubarrones en grandes empresas.

¿Y para cuándo una «ventanilla única» en seguridad privada?

La retahíla de regulaciones complica el entendimiento, aplicación y cumplimiento de las obligaciones pero mi reflexión va más allá. ¿Por qué las oficinas técnicas de la administración son tan verticales y no se coordinan entre ellas? ¿Por qué deben ser los propietarios y los inversores los que arreglen el desaguisado que genera este rosario de regulaciones?

Y lo que más rabia da es cuando unas regulaciones son antagónicas con otras y ni unos, ni otros ofrecen soluciones. Ante una necesidad de transversalidad, la respuesta de hoy es vertical.

¿Por qué?

Diseño de infraestructuras y seguridad física

Os traslado varias preguntas:

De qué sirve la gran integración de sistemas, si finalmente el agresor puede acceder físicamente al cuarto manager o al cuadro de energía y apagar el sistema. De qué sirve un perímetro de acceso hiper controlado, si las salidas de emergencia son permeables. Por qué no se diseñan cuartos exclusivos de seguridad de las infraestructuras con puertas y equipamientos recios. Por qué no hay responsables de seguridad en las reuniones con los arquitectos para determinar la idoneidad de las ubicaciones y así trabajar el diseño como primera defensa de la instalación.

_____

Y así podría seguir evidenciando que la seguridad del siglo XXI debe ser transversal, en capas, distribuida y con cierto grado de descentralización, donde el diseño arquitectónico y el diseño de infraestructuras sea la primera linea de defensa.

_____

La seguridad del siglo XXI debe ser transversal, en capas y distribuida. Compartir en X

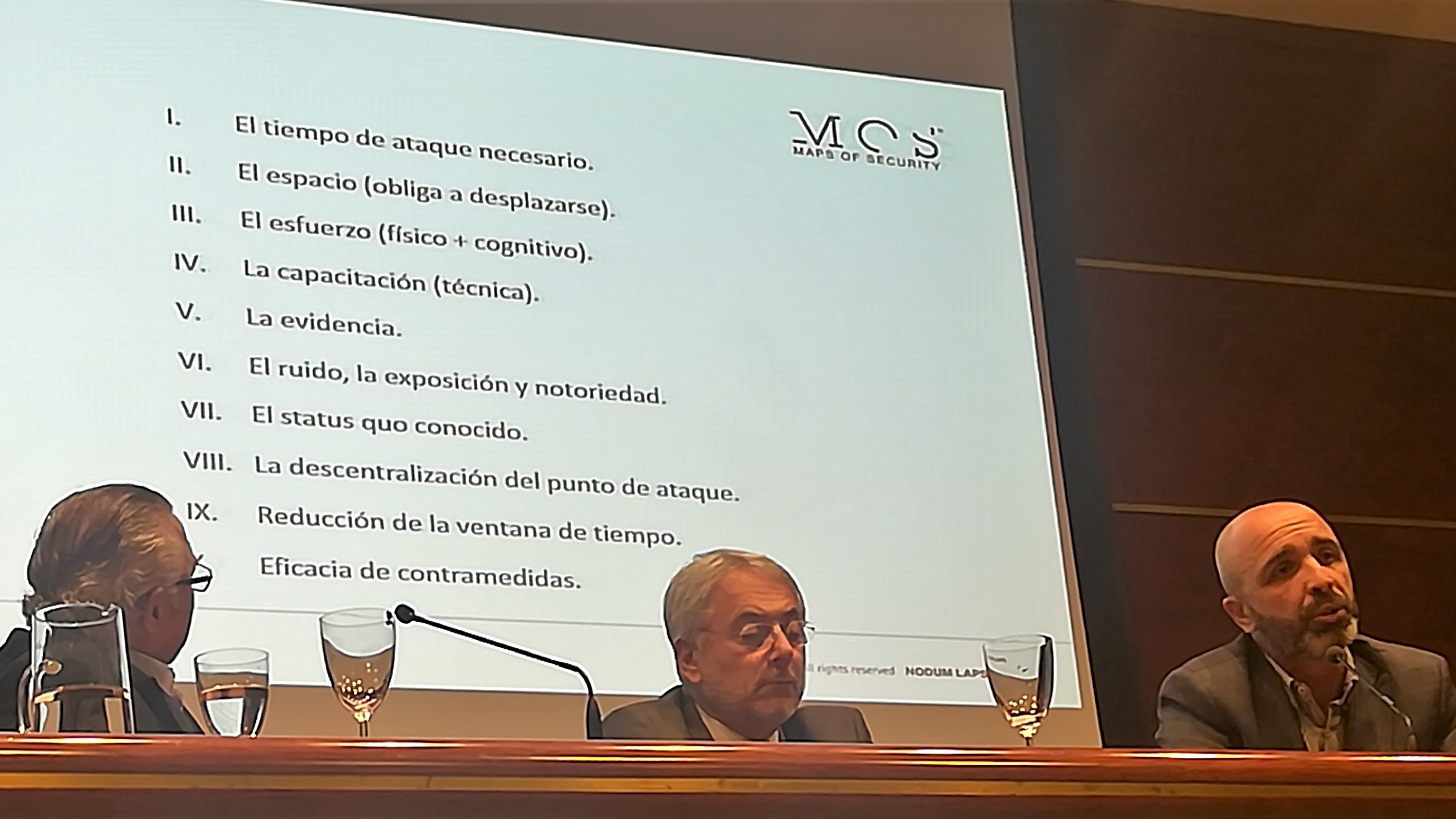

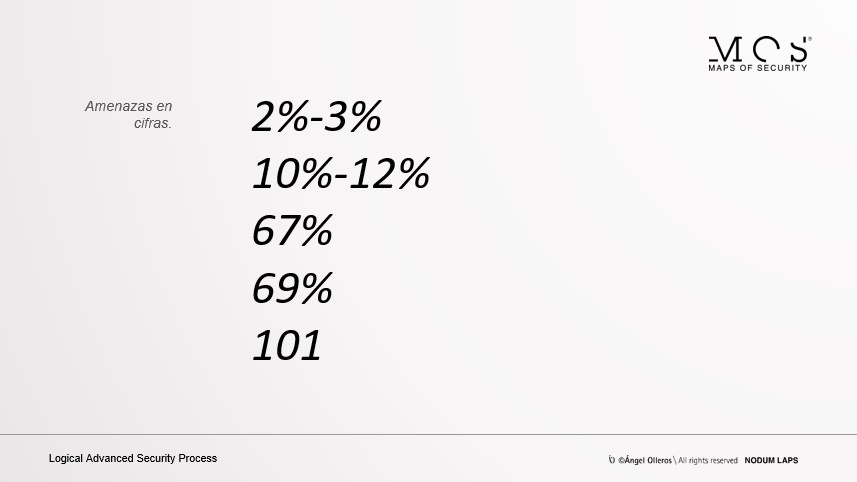

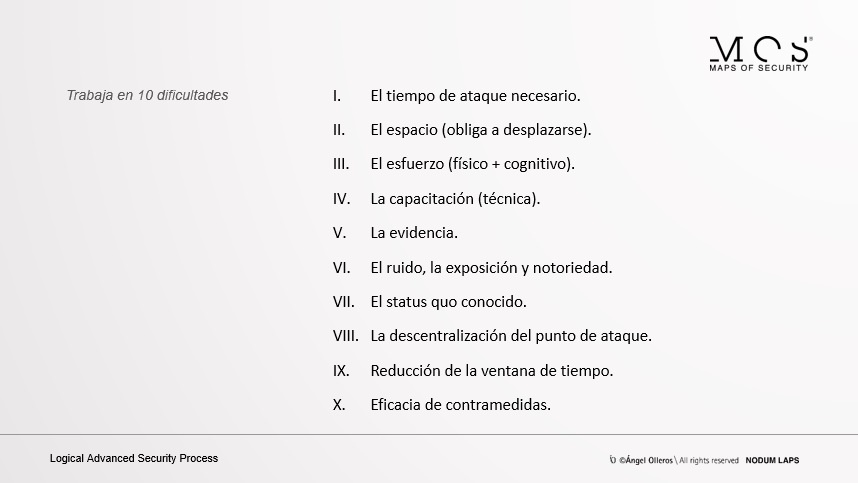

10 claves contra la intrusión y el uso indebido

También son las 10 incomodidades para el agresor que todo diseñador de sistemas de seguridad debería asegurar con sus recomendaciones. Para mi forma de verlo, aquí está el debate.

Presentación NodumLaps / Lógica avanzada del proceso de seguridad

Os acompaño las slides de la presentación.

Y por último, aunque no menos importante,

Avancemos en la democratización de la seguridad

Hoy hemos hablado de la seguridad transversal y en la mente de una mayoría de los asistentes, se vincula con la protección de infraestructuras críticas. Pero en mi opinión, el verdadero cambio de paradigma anida en la democratización de la seguridad.

Las normativas, regulaciones y construcciones de hoy, determinarán la seguridad del mañana!

_____

“Una vivienda segura sumada a otras viviendas seguras dentro de una misma urbanización y éstas a su vez dentro de una misma zona, generan un “espacio seguro”. Una zona segura unida a otras zonas seguras generan el binomio de ciudad segura-sociedades inteligentes”.

_____

La seguridad privada no es exclusivo de las grandes instalaciones. Las viviendas, naves, colegios, bibliotecas, centros comerciales, hoteles y aparcamientos, entre otros, también requieren de seguridad privada con instalaciones adecuadas. No pensemos en la seguridad de unos pocos y avancemos en la seguridad de muchos, emergiendo desde el cambio educacional para desembocar en la ideación de Diseño-Tecnología-Conocimiento.

El comité UNE CTN108 tiene la oportunidad de liderar la democratización de la seguridad.

Muchas gracias Presidente, Javier Ruiz,

Muchas gracias a todos!

(24 votos, 4,79 de 5)

(24 votos, 4,79 de 5)

Un artículo que no deja indiferente a nadie…

Pasáis de la seguridad piramidal y englobada en un mismo producto, para ganar en confort, seguridad y facilidad de uso, a todo lo contrario.

En los sistemas actuales, aglutinados en un mismo protocolo de seguridad, la inseguridad radica en la caída de algún componente del mismo, dejando inservible todo el sistema instalado. El mejor sistema de seguridad es el que no se detecta fácilmente, pasa inadvertido y está descentralizado.

El gran problema que hay en la seguridad física es la poca capacitación que existe. Nos gastamos miles de euros en seguridad y poco en formación. Este binomio es inseparable.

Como decía al principio, un artículo que cambia la visión de la seguridad.

Gracias como siempre por seguir formándonos en seguridad y buscar soluciones a nuestros problemas.

Estimado José Miguel,

Como siempre, certero y directo en tus planteamientos, poniendo palabras a lo que a muchos nos ronda en la cabeza desde hace tiempo. Gracias por reflejarlo de una manera tan clara.

Las empresas se suelen centrar en elegir los mejores sistemas del mercado, los más potentes e integrables. A priori, no suena mal, pero no es oro todo lo que reluce. Los grandes sistemas integrados, bien diseñados, bien instalados, bien supervisados, bien mantenidos y bien operados, aportan un nivel de seguridad inmejorable. El problema es que muy rara vez se cumplen esas ‘5 bés’, y la seguridad es como una cadena, tan fuerte como el más débil de sus eslabones.

Otro hándicap de los sistemas integrados es que hay que mantener no solo los equipos que lo conforman, sino también las integraciones realizadas entre los elementos de diferentes fabricantes y que éstas no se pierdan con las actualizaciones de software de unos u otros. Por el camino siempre se quedan funcionalidades y/o se generan GAPS de inseguridad mientras todos se adaptan a las últimas versiones de los demás.

A pesar de haber realizado un análisis de riesgos preciso y objetivo, si no se cuenta en la empresa con un departamento técnico de seguridad que sea capaz de diseñar, supervisar, operar y mantener el sistema adecuadamente, el riesgo se multiplica. La labor técnica se suele dejar en manos de terceros, en los que el know-how se va perdiendo con la rotación del personal asignado a tu empresa. En todo ello subyace otro término que repites en tu artículo, la capacitación de los medios humanos, la formación continua y adecuada, otro gran ‘ausente’ en muchas ocasiones, lamentablemente.

Por todo lo anterior, tu enfoque de descentralización tiene mucho sentido, si no se puede acometer con garantías la instalación y uso de un gran sistema integrado, quizá sea más inteligente contar con varios subsistemas interoperables y/o intercomunicados que se puedan gestionar más fácilmente e ir creciendo poco a poco, pero con confianza plena en lo que se está haciendo.

En algunas ocasiones, menos es más.

Gracias por compartirlo con todos.

Enhorabuena, Como de costumbre innovación e invitación a la reflexión.

Con tu permiso te comento mis impresiones.

Me inclino por los factores oportunidad y tentación, siendo el factor oportunidad la vulnerabilidad de los bienes/personas, por falta de cuidado, protección o autoprotección y por tanto generador de la tentación en el delincuente. Un aspecto no exento de polémica, más si cabe en estos días, pero incuestionable desde el punto de vista de la protección.

Los ladrones, los terroristas y los violandores son moral, penal y social los únicos responsables de sus deplorables actos, sin embargo, conscientes de su maldad es nuestra responsabilidad proteger, o como en el término que prefiero utilizar autoprotegernos en el más amplio sentido de la palabra.

Al hilo de los conceptos de intruso y de uso indebido son conceptos distintos, que desde el punto de vista del gestor de seguridad pueden y deben tener medidas diferenciadas en cuanto a sistemas, procedimientos y gestión de la información relativa a ambos conceptos.

Por otro lado podemos hacer un cierto paralelismo o asociación entre la intención y el ilícito asignando al intruso la intención (no única) del hurto/robo y en el uso indebido la apropiación indebida o el fraude.

Todo ello con mucha relación con la merma o pérdida desconocida.

El esquema piramidal propuesto me lleva al recuerdo de un ejemplo relacionado con el uso indebido:

Un restaurante de una organización X disponía de un sistema de seguridad conectado a una CRA que remitía mensualmente los informes de conexiones, desconexiones, incidencias, pero toda esa información se acumulaba mes a mes en sobres que nadie habría ni analizaba.

Con la incorporación de un Director de Seguridad en aquella organización empezó a buscar esa información (cosa no sencilla) y tras encontrarla y empezar a analizarla descubrió varias anomalías que tenían un patrón, la más sencilla era un fraude de la empresa que realizaba la limpieza y que facturaba hora y media de más cada día, supónganse varios locales en la misma situación durante uno o varios años y hagan cuentas.

La circunstancia más grave es que un usuario tras conectar el sistema (al cierre) lo desconectaba a la media hora y durante dos o tres horas reabría el local para fiestas privadas, embolsándose toda la facturación sin el coste de los materiales. Una situación que se dio durante no poco tiempo (años) jueves, viernes y sábados.

El sistema era el adecuado, los medios y el proveedor, fallaba la gestión y análisis de la información que facilitaba el propio sistema de seguridad.

En este sentido establecer un sistema de alerta temprana que remita un correo de aviso por falta de conexión o por conexiones o desconexiones fuera de hora hubiera ahorrado muchas decenas de miles de euros.

Como bien dice el post la eficiencia de un sistema depende de la suma de:

instalación+protocolo+capacitación.

Eliminemos algún elemento y tendremos un sistema ineficiente o dicho de otra forma tiraremos el dinero de la inversión realizada en seguridad y sumaremos el coste del riesgo no evitado.

Particularmente no creo en el término de convergencia de la seguridad cuando pretenden referirse exclusivamente a la suma de la seguridad física y lógica. Una visión muy corta como la de pensar que la seguridad física y electrónica son igual de importantes y no abordar convenientemente los procedimientos y la capacitación del personal que ha de trabajar con ellos.

Los cursos Fast Security facilitan enormes lagunas de conocimiento en personas que pueden llegar a tener enormes responsabilidades, tan gran grandes como las carencias de los programas que hayan seguido. Eso se traducirá en errores, negligencias y riesgos derivados de la falta de capacidad de gestión de cualquier modalidad de sistema ya sea completamente integrado o centralizado o como puede ser buena idea distribuido o descentralizado.

Estimado Ángel,

Después de una lectura detallada y concienzuda, opino que tu enfoque es totalmente acertado, tratando temas a mi entender, fundamentales, como la sencillez, el sentido común y, principalmente, la transversalidad, es decir, poner en auténtico valor todos los medios actuales de los que podemos disponer para preservar la seguridad (entendida como mejor queramos). Creo que la línea argumentaria que planteas da para muchas reflexiones y conclusiones futuras. Enhorabuena !!!!

Estimado José Miguel:

Enhorabuena por la presentación que ofreciste al comité UNE108 y en la que estuve presente. Pude comprobar la incomodidad de muchos y la expectativa positiva de otros ante el nuevo enfoque y visión trasversal de la seguridad.

En mi opinión, la seguridad debe llegar a todos y no solo centrarse en las infraestructuras críticas y establecimientos o actividades clasificadas de riesgo alto o crítico con una visión del siglo XX.

Democraticemos la seguridad, haciendo como bien dices sociedades inteligentes frente a ciudades inteligentes.

Debemos actualizar la seguridad del siglo XX y adaptarla al siglo XXI con dosis de descentralización y distribución en capas de sistemas de protección tanto físicos como electrónicos, activos y pasivos, prevención del delito a través del diseño arquitectónico y urbanístico CPTED, riesgos accidentales, intrusión, uso indebido, formación y capacitación de los diferentes agentes involucrados. Sin olvidar la armonización de las diferentes normativas que chocan entre sí.

Una nueva corriente en seguridad ha llegado, y viene para quedarse.

Muchas gracias a José Miguel y al Comité UNE CTN 108.

Estimado José Miguel

Muchas gracias por hacernos conscientes de una realidad que está presente en el siglo XXI.

Descentralización, diversificación, capas, formación, etc. son palabras que deben ser incluidas en el «día a día» de un buen profesional para que el usuario final “Sienta la doble tranquilidad de sentirse seguro y estar seguro.”

«Sin innovación no hay seguridad, porque la gente que se dedica a violar la seguridad siempre innova, si la seguridad no innova, no hay seguridad» (Luis Freijo)

Estimado José Miguel.

Interesante artículo. Es positivo replantear enfoques y no descuidar aspectos importantes. Estoy de acuerdo con esa visión transversal y en no obsesionarse por un excesivo peso de la tecnología y la centralización si no aportan valor.

Pero la base previa de partida debe seguir siendo un BUEN ANÁLISIS DE RIESGOS, tanto inicial (y cuanto antes se pueda acometer mejor, incluso antes de haberse construido el edificio o el espacio a proteger) como en revisiones posteriores permanentes. Antes de plantear protecciones hay que tener una VISIÓN PREVIA Y GLOBAL DE TODOS LOS RIESGOS.

Debe contemplarse a la vez el estudio de la convivencia de todas las protecciones frente a todos los riesgos, sean de origen intencionado y delictivo como la intrusión y uso indebido que comentas, como otros de tipo accidental, tecnológico, biológico, medioambiental, etc. Claro ejemplo es la intrusión y el fuego, si se estudian por separado sus protecciones pueden chocar. Por eso en ocasiones lo mejor es ponerse en manos de profesionales y consultores capacitados.

También considero vital la SENSIBILIZACIÓN DE TODOS LOS USUARIOS DEL ENTORNO PROTEGIDO, tanto que cuando no están sensibilizados e interiorizan que un entorno seguro solo se logrará con su colaboración mediante hábitos y actuaciones adecuadas, ellos mismos, objeto principal de nuestros esfuerzos protectores, pueden llegar a ser el origen no intencionado de un daño o el colaborador más útil para evitarlo.

Gracias por tus interesantes artículos y reflexiones.